記事内に広告を含む場合があります

WordPressでブログを運営していたらセキュリティに気をつけたいところですが、残念ながらハッキングされてしまう人がいます。

ハッキングされていても気づかないことの方が多いんですよね。

そこで今回は、運営しているサイトがハッキングされているか確認する方法をまとめました。

ハッキングされているか確認する方法

site:ドメインで検索してみる

Googleなどの検索エンジンに、自分の運営しているサイトを検索してみてください。

例えば、検索窓に『site:(ドメイン名)』とsite:という特別構文検索を入力して、そのあとに自分のドメインを入力すると、そのサイトの検索結果が表示されます。

そこで、このような『このサイトは第三者によってハッキングされている可能性があります。』という表示があった場合は、ほぼハッキングされていると判断して良いです。

これ以外にも『このサイトはコンピューターに損害を与える可能性があります。』という表示もされることがあります。

このように、site:という特別構文検索を使って検索結果で調べることが可能です。

- site:(サイトコロン)

- info:(インフォコロン)

- link:(リンクコロン)

- intitle:(インタイトルコロン)

- allintitle:(オールインタイトルコロン)

- intext:(インテキストコロン)

- inanchor:(インアンカーコロン)

- inurl:(インURLコロン)

- cache:(キャッシュコロン)

等があります。必要に応じて使ってみてください。

Googleのブラウジング診断で調べる

マルウェアなどの不正かつ有害に動作させる意図で作成された悪意のあるソフトウェアに感染している場合は、Googleのブラウジング診断で調べることができます。

ここの<your-site>に自分の運営しているサイトのドメインを入力してチェックしてみてください。

安全ではないファイルが見つかると、Googleがその内容を表示してくれます。

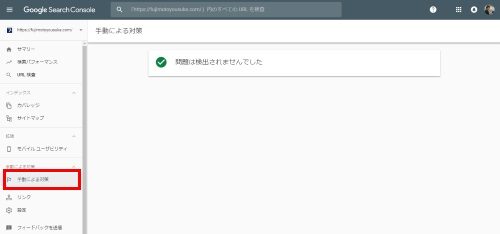

Google Search Consoleで調べる

Google Search Consoleにログインし、画面左にある『手動による対策』をチェックしてみてください。

ここにセキュリティの問題などが表示されていれば、サイトがハッキングされている可能性が高いです。

セキュリティソフトで調べる

自分が運営しているサイトがハッキングされている時は、もしかしたら自分のパソコンがトロイの木馬といったウィルスに感染している可能性もあります。

アバストやウィルスバスターといったセキュリティソフトで、使用しているデバイスをスキャンしてみてください。

アバストの無料版でも、最低限のマルウェア診断はできます。

いくらサイトのハッキングを解消しても、パソコンなどのデバイスが感染していれば、バックドア等を仕掛けられてまたすぐに問題が発生します。

サイトがハッキングされている可能性があったら、しっかりパソコンも診断することをおすすめします。

ハッキングされたサイトの対処方法

サイトの脆弱性が確認できたら、すぐに対処しましょう。

ハッキングされたサイトの12% が30日以内に再びハッキングされているという情報もあります。

サイトがどのようにハッキングされたかを確認し、すぐに対応してください。

パスワードを変更する

運営しているサイトがWordPressであれば、まずは登録ユーザーすべてのパスワードを変更してください。

パスワードを再度突破されないよう、解読がむずかしい無機質な英数字で構成されたパスワードを設定することが大切です。

わたしはパスワード生成ツールを使うことを強く推奨します。

自分の誕生日や、自分の名前などはパスワードに含まないようにしてください。

パスワードは基本的に暗号化して管理するツールを使いましょう。

パスワードが漏れたりハッキングの可能性がある場合に通知してくれる『アバストのパスワード管理』は結構便利です。

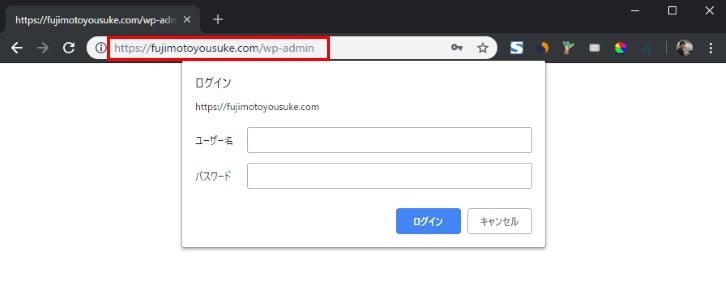

ベーシック認証を設定する

運営しているサイトがWordPressであれば、管理画面にログインする前にベーシック認証を設定してください。

ベーシック認証を設定することで、WordPressの管理画面にログインする場合は、セキュリティが二段階になりますから、簡単にログインさせることができなくなります。

ベーシック認証はとても簡単にできる二段階セキュリティですから、ぜひ実装してみてください。

WordPressのユーザーIDを隠す

WordPressのユーザーIDを『admin』とか『wpmaster』とかにしている人が多いです。

この状態でハッカーが、1兆種類のパスワードをブルートフォースアタックで突破される可能性は低くありません。

パスワードを強固なものにするのは当然ですが、ユーザーIDもできるだけ表示されないようにしましょう。

不必要なプラグインを削除する

WordPressでサイト運営している人に多いのが、不必要にプラグインをアップしている人です。

メンテナンス(随時アップデート)されているプラグインであれば良いのですが、数年アップデートされていないプラグインは、脆弱性を突かれる可能性があるので、本当に必要なプラグインだけ残し、他は削除しましょう。

この時、プラグインを有効化から無効化するだけではなく、サーバー上からなくすために管理画面で『削除』することが重要です。

バックアップするようにする

WordPressでサイトを運営しているならバックアップは必ずするようにしましょう。

基本的にバックアップは有料のものが多いですが、無料でしっかりバックアップがとれるのが『BackWPup』です。

WordPressのバックアップについては『BackWPup』というプラグインを使って、ファイルとデータベースをバックアップすると初心者でもできると思います。

バックアップの方法は、BackWPupを使ってバックアップする方法で解説しているので、参考にしてください。

これ以外にもバックアップを取る方法はたくさんあるので、自分にあった方法でバックアップは必ずするようにしてください。

WordPressのコアファイルをアップデートする

FTPソフトでサーバーに接続し、wp-content、wp-admin、wp-includes、その他WordPress関連のファイルをいったん削除します。

そのあとに改めてWordPressのコアファイルをアップロードします。

ここで注意しなければならないのは、MySQLなどのデータベースに保存されている記事コンテンツのテキストは問題ないですが、写真などのメディアデータや、プラグインは自分でアップロードしなければなりません。

wp-content>uploadsにアップロードしていた画像関連はしっかりバックアップしておきましょう。

Google Search Consoleで報告する

Google Search Consoleのセキュリティの問題で、ハッキングされている可能性が通知されている場合は、マニュアルアクションレポートというものが表示されます。マルウェアに感染が疑われる場合は、セキュリティ問題レポートというものが表示されます。

サイトのクリーンアップと、最新ソフトへのアップデート、またデバイスのセキュリティ診断ができたら、マニュアルアクションレポートで、もしくはセキュリティ問題レポートで対応を完了したことを報告するために『Request a review』をクリックします。

またハッカーが作成したコンテンツがあった場合は、確実に削除してクリーンアップしたあと、そのURLは無効であることをGoogleのクローラーがわかるように『Fetch as Google』をしておくとさらに良いでしょう。

ハッキングの種類にもよりますが、72時間(約3日)以内に審査されるはずです。

[kanren2 postid=”9784″]